Botnet là gì trong bối cảnh kỹ thuật số? Những kẻ tấn công mạng có thể sử dụng Botnet để thực hiện những hành vi không chính đáng như lừa đảo, đánh cắp thông tin, khai thác tài nguyên máy tính của hàng triệu người. Trong bài viết này, chúng ta sẽ khám phá sâu hơn về cách botnet hoạt động, các loại Bonet và 6 mẹo phòng ngừa Botnet trên môi trường trực tuyến.

Botnet là gì?

Botnet là gì? Botnet (viết tắt từ “robot network” – mạng robot) là một tập hợp các máy tính và thiết bị điện tử đã bị chiếm đoạt thông qua các phương thức tấn công như virus, mã độc, hoặc các kỹ thuật khác.

Khi bị nhiễm độc và kiểm soát bởi kẻ tấn công, những máy tính này trở thành các “robot” hoặc “bot,” hoạt động như những người máy “bù nhìn” thực hiện các nhiệm vụ mà kẻ tấn công yêu cầu.

Đọc thêm về: Spyware là gì? Dấu hiệu và cách chống Spyware an toàn, hiệu quả

Cách tin tặc tạo ra Botnet

Botnet được xây dựng để giúp các tin tặc thực hiện các cuộc tấn công lớn hơn. Mặc dù các nhóm tin tặc có thể sử dụng thiết bị của mình, tuy nhiên điều này sẽ có giới hạn và chi phí mua thiết bị có thể khá đắt đỏ nếu chúng đặt mục tiêu lớn. Do đó, botnet là một cách để có được hiệu quả với chi phí thấp hơn.

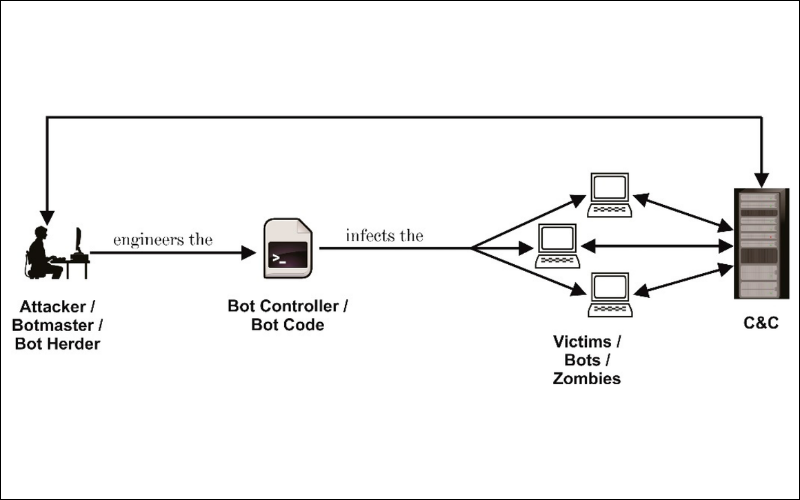

Một người gọi là “kẻ chăn bot” (bot herder) sẽ kiểm soát các thiết bị tấn công bằng lệnh từ xa. Máy tính bị nhiễm độc lúc này giống như những zombie hoạt động vô thức theo lệnh do kẻ chăn bot thiết kế. Các giai đoạn cơ bản của việc xây dựng botnet có thể được đơn giản hóa thành một vài bước:

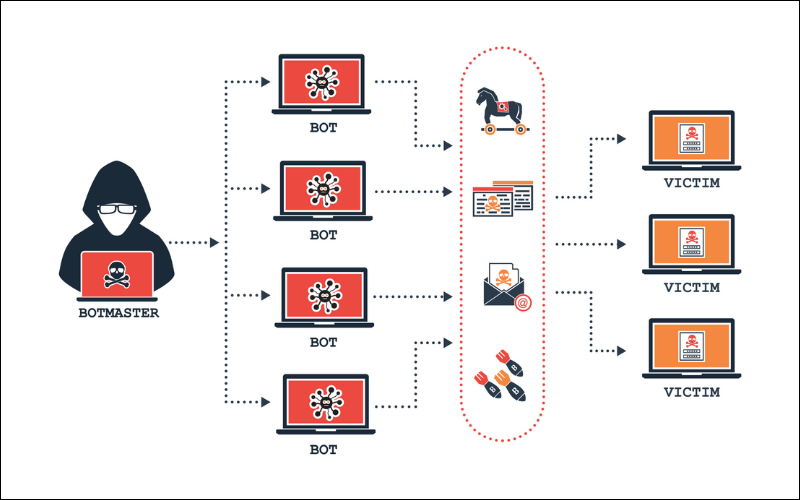

- Chuẩn bị và tìm ra lỗ hổng: các tin tặc khai thác lỗ hổng bảo mật để khiến hệ thống tiếp xúc với phần mềm độc hại.

- Lây nhiễm: thiết bị người dùng bị nhiễm phần mềm độc hại có thể bị chiếm quyền kiểm soát.

- Kích hoạt: tin tặc huy động các thiết bị bị nhiễm để thực hiện các cuộc tấn công.

Giai đoạn 1: Chuẩn bị và tìm ra lỗ hổng

Tin tặc tìm thấy lỗ hổng trong trang web, ứng dụng và tìm cách để khiến người dùng vô tình bị nhiễm phần mềm độc hại. Bạn sẽ thường thấy tin tặc khai thác các vấn đề bảo mật trong phần mềm hoặc trang web hoặc gửi phần mềm độc hại qua email và các tin nhắn trực tuyến khác.

Giai đoạn 2: Lây nhiễm

Ở giai đoạn 2, người dùng bị nhiễm phần mềm độc hại và thiết bị của họ trở thành một phần của botnet. Lúc này thiết bị của người dùng đã trở thành một công cụ hoạt động tùy ý kẻ tấn công. Một phương pháp phổ biến là thông qua email. Kẻ tấn công sẽ gửi email giả mạo có chứa tệp đính kèm độc hại hoặc liên kết đưa đến trang web độc hại. Khi người dùng mở tệp hoặc truy cập trang web, mã độc được kích hoạt và bắt đầu quá trình lây nhiễm.

Giai đoạn 3: Kích hoạt tấn công

Khi tin tặc đã sẵn sàng, giai đoạn 3 sẽ bắt đầu. Chúng chiếm quyền kiểm soát của các máy tính bị lây nhiễm và ra lệnh cho các máy tính từ xa. Thông thường, tội phạm mạng sẽ tìm cách kiểm soát hàng nghìn, hàng chục nghìn thậm chí hàng triệu máy tính.

Cách hoạt động của Botnets là gì?

Quá trình bắt đầu khi máy tính hoặc thiết bị điện tử bị nhiễm mã độc thông qua các phương thức như lỗ hổng bảo mật, email độc hại, hoặc tải xuống tập tin từ các nguồn không đáng tin cậy. Mã độc hoặc phần mềm độc hại được thiết kế để tạo ra một “backdoor” (cửa sau) giúp kẻ tấn công có thể truy cập máy tính mục tiêu từ xa.

Máy tính bị nhiễm độc (bot) sẽ liên lạc với máy chủ điều khiển và điều hành (C&C server) – máy chủ mà kẻ tấn công kiểm soát. Các máy tính nhiễm độc sẽ liên lạc với C&C server để nhận hướng dẫn về nhiệm vụ cụ thể ví dụ như tấn công DDoS, phát tán mã độc, lừa đảo, hoặc đánh cắp thông tin cá nhân. Các máy tính trong botnet thực hiện các nhiệm vụ này mà không cần sự tham gia của người sở hữu thiết bị.

Để tránh bị phát hiện và loại bỏ, các botnet thường sử dụng các biện pháp để che giấu hoạt động của chúng. Kẻ tấn công có thể thay đổi C&C server, sử dụng mã độc khả năng thay đổi, hoặc sử dụng mã hóa để bảo vệ liên lạc giữa các máy tính nhiễm độc và C&C server. Do đó, botnet thường gây ra những hậu quả to lớn nhưng rất khó để truy tìm nguồn gốc và ngăn chặn.

Phân loại Botnet

Dựa trên cách kẻ tấn công lây nhiễm vào máy tính khác, chúng ta có thể chia botnet thành 2 loại cơ bản:

Botnet tập trung (Centralized botnet)

Các mạng botnet tập trung được điều khiển bởi một máy chủ chỉ huy và kiểm soát (C&C) duy nhất. C&C là điểm trung tâm mà từ đó kẻ tấn công kiểm soát tất cả các máy bị nhiễm trên mạng botnet.

Ví dụ: sau khi cài đặt phần mềm độc hại trên máy nạn nhân, nó sẽ liên hệ với máy chủ C&C để được hướng dẫn. Một mạng botnet tập trung có thể có hàng chục nghìn bot trong một mạng. Botnet tập trung có thể bị phá vỡ nếu gỡ bỏ được máy chủ C&C.

Botnet phi tập trung (Decentralized botnet)

Các botnet phi tập trung không có máy chủ C&C. Thay vào đó, chúng sao chép cùng một mã trên tất cả các máy trong mạng botnet. Nếu một máy bị hỏng, những máy khác vẫn hoạt động được. Các mạng như vậy chỉ có hàng trăm bot nhưng chúng khó theo dõi hơn nhiều do tính chất phân tán của chúng. Phần mềm độc hại phi tập trung đang ngày càng trở nên phổ biến vì rất khó để đánh sập một mạng như vậy bằng cách loại bỏ máy chủ điều khiển hoặc hệ thống máy tính của nó.

Botnet được sử dụng cho mục đích gì?

Hầu hết động cơ xây dựng mạng botnet đều tương tự như động cơ của các tội phạm mạng khác. Trong nhiều trường hợp, những kẻ tấn công này muốn đánh cắp thứ gì đó có giá trị hoặc gây rắc rối cho người khác, ví dụ như:

- Trộm cắp tài chính: Mục đích của tin tặc là chiếm đoạt tài sản thông qua việc tống tiền hoặc trực tiếp ăn cắp tiền trong tài khoản của người dùng.

- Tấn công mạng và đánh cắp dữ liệu quan trọng: Botnet có thể được sử dụng để tấn công vào các mạng tổ chức và cơ quan chính phủ để đánh cắp thông tin nhạy cảm hoặc bí mật, gây thiệt hại lớn cho an ninh thông tin và kinh tế.

- Tấn công phủ nhận dịch vụ (DDoS): Trong các cuộc tấn công DDoS, hàng ngàn máy tính nhiễm độc gửi lưu lượng truy cập đồng thời đến một mục tiêu cụ thể. Điều này khiến trang web, ứng dụng hoặc hệ thống mục tiêu quá tải và trở nên không khả dụng.

- Cướp thông tin cá nhân và tài khoản: Kẻ tấn công có thể sử dụng botnet để thu thập thông tin cá nhân như mật khẩu, thông tin tài khoản ngân hàng và dữ liệu nhạy cảm khác từ các máy tính bị nhiễm độc.

- Đào tiền ảo và khai thác tài nguyên: Một số botnet được sử dụng để đào tiền ảo bằng cách sử dụng tài nguyên tính toán của các máy tính nhiễm độc. Điều này nhằm tạo ra lợi nhuận cho kẻ tấn công.

Trong một số trường hợp, tội phạm mạng sẽ thiết lập và bán quyền truy cập vào một mạng lưới botnet lớn. Người mua thường là những tội phạm mạng khác trả tiền muốn thuê hoặc mua lại hoàn toàn. Ví dụ: người gửi thư rác có thể thuê hoặc mua lại botnet để thực hiện chiến dịch thư rác quy mô lớn.

Ví dụ về một vụ tấn công Botnet đình đám năm 2017

Vụ tấn công WannaCry (còn được gọi là WannaCrypt) là một cuộc tấn công botnet sử dụng ransomware nổi tiếng xảy ra vào tháng 5 năm 2017. Ransomware là một loại phần mềm độc hại mà kẻ tấn công mã hóa dữ liệu trên máy tính của nạn nhân và yêu cầu nạn nhân trả một khoản tiền chuộc để nhận khóa giải mã và khôi phục dữ liệu.

Vụ tấn công WannaCry đã sử dụng một lỗ hổng bảo mật trong hệ điều hành Windows, được gọi là EternalBlue, để lây lan và nhiễm độc máy tính. Lỗ hổng này được phát hiện ban đầu bởi Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) và sau đó bị rò rỉ. Kẻ tấn công đã sử dụng lỗ hổng này để xâm nhập vào các máy tính chạy Windows mà không cần sự cho phép của người dùng.

Sau khi nhiễm độc máy tính, WannaCry mã hóa các tập tin trên máy tính và hiển thị một thông báo yêu cầu tiền chuộc. Nạn nhân bị yêu cầu trả một số lượng tiền chuộc thông qua tiền điện tử Bitcoin để nhận khóa giải mã. Nếu không trả tiền trong thời hạn nhất định, dữ liệu sẽ bị mất vĩnh viễn.

Theo dữ liệu công khai, có khoảng 250.000 máy tính ở 150 quốc gia đã bị lây nhiễm. Trong đó, Việt Nam có 1.900 máy tính bị tấn công. Vụ tấn công này đã ảnh hưởng đến hàng ngàn máy tính và tổ chức trên khắp thế giới, bao gồm cả các cơ quan chính phủ, bệnh viện, ngân hàng và doanh nghiệp.

Hậu quả của WannaCry đã làm thất thoát dữ liệu, tạo ra tình trạng gián đoạn hoạt động kinh doanh và tạo ra tình trạng bất ổn. Nó cũng đã tạo ra sự cảnh giác mạnh mẽ về tầm quan trọng của việc duy trì các bản vá bảo mật và biện pháp an ninh mạng.

6 mẹo phòng ngừa Botnet là gì?

Rất khó để ngăn chặn botnet khi chúng đã bám rễ vào thiết bị của người dùng. Để giảm nguy cơ trở thành nạn nhân của các cuộc tấn công lừa đảo và các vấn đề khác, hãy đảm bảo bạn bảo vệ từng thiết bị của mình bằng 6 cách sau:

1. Cải thiện chất lượng mật khẩu

Bạn nên đặt mật khẩu và bật chế độ bảo mật (ví dụ như xác thực 2 yếu tố) để bảo vệ thông tin và dữ liệu cá nhân của mình trên các tài khoản trực tuyến và thiết bị. Hạn chế đặt các mật khẩu ngắn và đơn giản như “123456”.

Hãy cải thiện chất lượng mật khẩu bằng cách sử dụng mật khẩu dài và phức tạp để giúp thiết bị của bạn an toàn và khó bị hacker xâm nhập hơn.

2. Không mua những thiết bị có bảo mật yếu

Tránh mua những thiết bị có bảo mật yếu. Mặc dù điều này không phải lúc nào cũng dễ dàng phát hiện, nhưng nhiều tiện ích nhà thông minh giá rẻ có xu hướng ưu tiên sự tiện lợi cho người dùng hơn là bảo mật. Nghiên cứu đánh giá về các tính năng an toàn và bảo mật của sản phẩm trước khi mua.

3. Đặt mật khẩu và quyền quản trị trên tất cả thiết bị

Bạn nên cài đặt quyền quản trị viên và mật khẩu trên tất cả các thiết bị thông minh mà mình sử dụng. Hãy kiểm tra tất cả các tùy chọn bảo mật và quyền riêng tư trên bất kỳ thiết bị nào có khả năng kết nối với internet. Nếu không cập nhật thông tin đăng nhập và kết nối riêng tư, tin tặc có thể lây nhiễm cho các thiết bị thông minh của bạn.

4. Cẩn thận với các tệp đính kèm email

Hãy cảnh giác với bất kỳ tệp đính kèm nào trong email. Cách tốt nhất là không nên tải bất cứ tệp đính kèm nào nếu người gửi là một người lạ. Nếu bạn cần tải xuống tệp đính kèm, hãy điều tra cẩn thận và xác minh rõ ràng địa chỉ email của người gửi.

Ngoài ra, hãy cân nhắc sử dụng phần mềm chống virus để quét phần mềm độc hại trong tệp đính kèm trước khi tải xuống.

5. Cập nhật hệ thống và phần mềm

Đảm bảo rằng hệ điều hành, trình duyệt, phần mềm bảo mật và ứng dụng bạn đang sử dụng đều được cập nhật lên phiên bản mới nhất. Các bản vá bảo mật thường chứa các sửa lỗi lỗ hổng và giúp bảo vệ thiết bị của bạn an toàn khỏi nguy cơ trở thành một phần của botnet.

Tìm hiểu thêm về: Tường lửa là gì? Ưu nhược điểm và tác dụng của Firewall

6. Cài đặt phần mềm diệt virus

Bạn nên cài đặt phần mềm diệt virus trên thiết bị của mình để nâng cao độ bảo mật. Sử dụng kết hợp các phương pháp bảo mật internet mạnh mẽ sẽ giúp bảo vệ máy tính của bạn khỏi Trojan và các mối đe dọa khác. Hãy mua một phần mềm diệt virus tương thích với tất cả thiết vị mà bạn đang sử dụng như điện thoại, máy tính bảng, laptop,…

Lời kết

Khi botnet được triển khai, hàng triệu máy tính và thiết bị có thể bị nhiễm độc và tiếp tay cho những hành vi lừa đảo và độc hại của những kẻ tấn công. Hiểu được những hệ lụy của botnet và những mẹo bảo vệ thiết bị sẽ giúp bạn đảm bảo an toàn cho thiết bị và thông tin cá nhân.

Bài viết trên đã giúp bạn hiểu được botnet là gì cũng như cách hoạt động của chúng. Mong rằng Miko Tech đã mang đến cho bạn những thông tin bổ ích! Nếu thấy bài viết hay, hãy chia sẻ bài viết đến cho mọi người cùng đọc nhé!

Ý Nhi tốt nghiệp Đại học Kinh tế TP.HCM và có hơn 2 năm kinh nghiệm trong lĩnh vực sáng tạo nội dung. Trong quá trình làm việc, Ý Nhi có kinh nghiệm sáng tạo nội dung trong nhiều lĩnh vực như công nghệ, thể thao điện tử, marketing, SEO,…